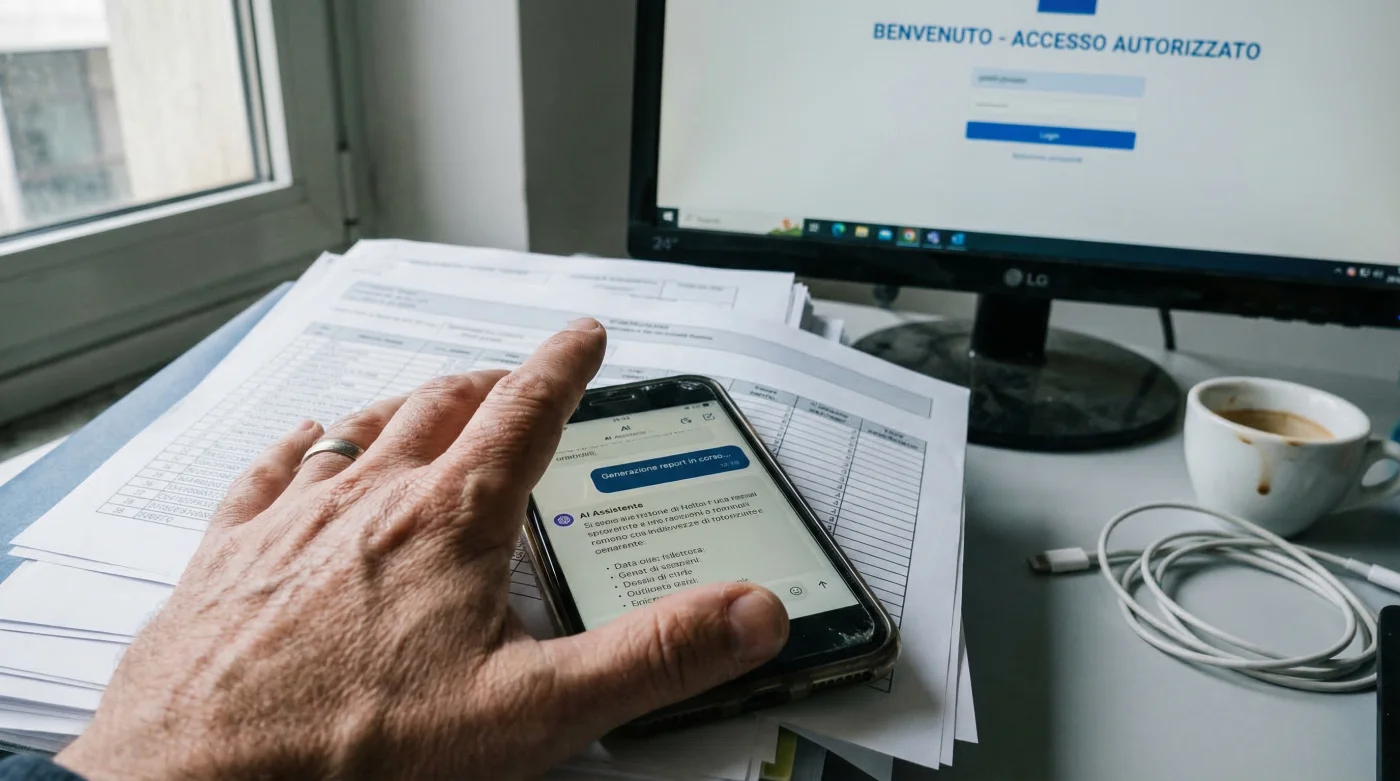

Ogni mattina, negli uffici delle piccole e medie imprese italiane, si consuma una rivoluzione silenziosa. Di fronte a scadenze pressanti, caselle di posta intasate e carichi di lavoro sempre più insostenibili, i lavoratori hanno trovato una via d’uscita segreta. Non si tratta di delegare ai colleghi o di fare straordinari infiniti, ma di un’abitudine nascosta che sta letteralmente riscrivendo le regole della produttività aziendale nel 2026. Una soluzione tanto geniale quanto tecnicamente non autorizzata.

Gli esperti di sicurezza informatica avvertono che questo comportamento diffuso sta creando una vera e propria falla invisibile nei sistemi aziendali. Le statistiche sono allarmanti: l’80% dei dipendenti utilizza quotidianamente strumenti digitali proibiti per aggirare i controlli e dimezzare i tempi di lavoro. Questo fenomeno, noto agli addetti ai lavori come Shadow AI, rappresenta il segreto meglio custodito delle moderne scrivanie, un alleato invisibile che risolve problemi complessi ma che espone l’azienda a rischi incalcolabili. Scoprire come e perché viene utilizzato è il primo passo per comprendere questa nuova era del lavoro.

Il fascino proibito dell’intelligenza artificiale non autorizzata

L’ascesa della Shadow AI nelle PMI italiane non è un atto di ribellione, ma una risposta fisiologica alla pressione lavorativa. Gli studi confermano che l’uso di piattaforme di machine learning non approvate dall’IT permette di risparmiare fino a 120 minuti al giorno per singolo lavoratore. I dipendenti alimentano modelli linguistici con dati sensibili aziendali, bilanci, email di clienti e strategie di mercato, tutto per ottenere presentazioni impeccabili o codice sorgente senza errori in una frazione del tempo.

La diagnosi: sintomi e cause del fenomeno

- Sintomo: Creazione di report finanziari complessi in meno di 15 minuti. Causa: Inserimento di dati grezzi in piattaforme LLM pubbliche e non crittografate.

- Sintomo: Traduzioni tecniche multilingue istantanee e perfette. Causa: Uso di reti neurali esterne che registrano e memorizzano il know-how aziendale.

- Sintomo: Risoluzione improvvisa di bug informatici senza debug manuale. Causa: Condivisione di codice proprietario su server remoti, spesso situati a oltre 5000 km di distanza.

Per comprendere appieno l’impatto di questa tendenza, è utile mappare chi utilizza questi strumenti e quali benefici immediati ne trae, pur ignorando i protocolli di sicurezza.

| Profilo del Dipendente | Settore Principale | Strumento Non Autorizzato Usato | Vantaggio Percepito (Target/Benefit) |

|---|---|---|---|

| Impiegato Amministrativo | Finanza e Contabilità | Generatori di formule Excel basati su AI | Riduzione degli errori di calcolo del 95% |

| Copywriter / Marketer | Comunicazione | LLM gratuiti per scrittura creativa | Produzione di 10 articoli all’ora invece di 2 |

| Sviluppatore Junior | IT / Software | Assistenti di codice cloud-based | Completamento del codice 3 volte più veloce |

- Ristoranti storici rifiutano i tavoli ordinando il classico cappuccino dopo pasto.

- Borsone morbido aggira le bilance aeroportuali piegando lateralmente la struttura interna.

- Check-in alberghiero sblocca le suite rifiutando i piani alti panoramici.

- Porto San Vincenzo vieta gli attracchi turistici modificando le tariffe giornaliere

- San Vincenzo subisce la cancellazione improvvisa dei treni regionali estivi

L’anatomia del rischio: la meccanica dei dati compromessi

Quando un lavoratore utilizza l’intelligenza artificiale vietata per aggirare i controlli, attiva un processo tecnico noto come data exfiltration. I protocolli aziendali vengono bypassati attraverso connessioni apparentemente innocue via browser. I server aziendali, che normalmente operano in sale server rigorosamente controllate a 20 gradi Celsius, vengono elusi, inviando pacchetti di dati non crittografati verso data center esterni. Questo flusso invisibile trasforma il vantaggio competitivo di un’azienda in materiale di addestramento pubblico per algoritmi globali, con potenziali danni stimati in decine di migliaia di Euro per singolo data breach.

Gli esperti raccomandano di analizzare le metriche tecniche e i meccanismi di questi strumenti per comprendere il livello di esposizione. La tabella seguente illustra le specifiche tecniche e il livello di gravità associato a ciascun utilizzo improprio.

| Tipologia di Shadow AI | Meccanismo Tecnico (Scientific Data) | Esposizione dei Dati | Livello di Rischio (1-10) |

|---|---|---|---|

| Bot di riassunto riunioni | Speech-to-text processing su server di terze parti | Strategie verbali, segreti industriali | 8.5 |

| AI Generativa per immagini | Diffusion models non supervisionati | Design di prodotto non brevettati | 7.0 |

| Analizzatori di PDF esterni | Optical Character Recognition (OCR) in cloud aperto | Contratti legali, dati finanziari | 9.5 |

Il vero pericolo non risiede nella tecnologia in sé, ma nell’assenza di un recinto protettivo che garantisca la segregazione dei dati. La quantità di informazioni che esce quotidianamente dai firewall aziendali equivale a decine di gigabyte di proprietà intellettuale. Per evitare che questa vulnerabilità si trasformi in un disastro finanziario, è fondamentale implementare un piano d’azione strategico.

Passare dalla repressione alla guida strategica

Vietare categoricamente l’uso dell’intelligenza artificiale è una battaglia persa in partenza. Quando la direzione blocca un sito, i dipendenti impiegano in media meno di 45 minuti per trovare un’alternativa speculare altrettanto pericolosa. La soluzione risiede nell’implementazione di piattaforme di AI aziendali sicure (Enterprise AI) e in una chiara educazione interna. Gli amministratori IT devono erogare un training mirato, stabilendo dosaggi precisi: sessioni di formazione di 30 minuti ogni trimestre, abbinate alla distribuzione di licenze ufficiali che garantiscano ambienti isolati.

Per guidare le PMI italiane in questa transizione necessaria, è essenziale fornire parametri di qualità oggettivi. Questa guida definisce esattamente cosa cercare nelle soluzioni approvate e cosa invece deve far scattare un campanello d’allarme immediato.

| Criterio di Valutazione | Cosa Cercare (Enterprise AI Sicura) | Cosa Evitare (Shadow AI Pericolosa) |

|---|---|---|

| Gestione dei Dati (Data Policy) | Clausole esplicite di Zero Data Retention | Termini di servizio che permettono l’addestramento sui dati dell’utente |

| Autenticazione | Integrazione con Single Sign-On (SSO) aziendale | Creazione di account tramite email personali o social login |

| Controllo degli Accessi | Dashboard centralizzata con audit log completi | Nessuna visibilità amministrativa sui prompt inseriti |

L’integrazione di questi standard non solo neutralizza i rischi legati all’uso nascosto di questi potenti strumenti, ma trasforma l’urgenza di efficienza dei dipendenti in un vero e proprio motore di innovazione aziendale strutturata. Il futuro del lavoro non apparterrà a quelle aziende che tentano di arginare l’inarrestabile onda dell’intelligenza artificiale, ma a quelle che sapranno incanalarla con governance, sicurezza e lungimiranza.